TROYANO

¿QUÉ ES?

Un troyano es un virus que puede eliminar ficheros o destruir la información del disco duro, son capaces de capturar y reenviar datos a una dirección externa o permitir que un intruso controle nuestro ordenador de forma remota.

Un ejemplo de un troyano conocido es el virus troyano "Zeus", para más información sobre este troyano pincha AQUÍ.

- Descarga e instala un antivirus actualizado

- Abre tu navegador de internet y borra el cache y las cookies.

- Reinicia la computadora en “Modo a prueba de fallos”

- Es conveniente que deshabilites el “System Restore”. Algunas veces los virus pueden esconder archivos ahi, en cuyo caso, apagando la restauración posibilitamos que el antivirus pueda remover eficazmente esos archivos.

- Si ves que el antivirus tiene problemas para remover un virus tienes que formatear el disco duro.

- Luego de que todos los virus hayan sido removidos, reinicia el PC, conéctate a internet y ejecuta Windows Update para descargar aquellas actualizaciones que sean recomendadas para tu equipo.

BOMBA LÓGICA

¿QUÉ ES?

Una bomba lógica es un virus informático que se instala en una computadora y permanece oculto hasta cumplirse una o más condiciones programadas (día de la semana, hora, pulsación de una tecla o una secuencia de teclas)

Un ejemplo de bomba lógica es el virus viernes 13. Para más información pincha AQUÍ

¿COMO SE ELIMINA?

- Como siempre, las recomendaciones para evitar infecciones de este tipo son tener siempre tu sistema operativo y tu antivirus actualizados.

- Si ya has sido infectado y sospechas que tu ordenador tiene un virus, te recomendamos un análisis con Panda Cloud Cleaner, para eliminar la infección.

GUSANOS

¿QUÉ ES?

¿QUÉ ES?

Los "Gusanos Informáticos" son programas que realizan copias de sí mismos, alojándolas en diferentes ubicaciones del ordenador. El objetivo de este malware es colapsar los ordenadores y las redes informáticas.

Un ejemplo es el gusano informático "I love you", para más información pincha AQUÍ

¿CÓMO SE ELIMINA?

- Antes de ejecutar cualquier archivo que pueda resultar sospechoso, analícelo con su solución antivirus.

- Mantenga correctamente actualizado su programa antivirus, y si no dispone de programa antivirus, instale cualquiera de las soluciones de seguridad de Panda Security y estará totalmente protegido frente a estas amenazas.

- Haga un análisis gratuito de su equipo y compruebe si está libre de gusanos.

SPYWARE

El spyware es un malware que recopila información de una computadora y después transmite esta información a una entidad externa sin el conocimiento del propietario del computador.

Un ejemplo de spyware es skygofree, para más información pincha AQUÍ

¿CÓMO SE ELIMINA?

- Existe gran número de programas antispyware o software para ayudar a encontrar y eliminar spyware, aunque algunos de ellos lo que hacen es instalar nuevo spyware.

- Puesto que algunos spyware se aprovechan de los puntos débiles de Internet Explorer, puede ayudar el utilizar un navegador menos vulnerable, como Firefox o Opera (ambos son gratuitos).

ADWARE Y SPAM

ADWARE Y SPAM

El adware es cualquier programa que automáticamente muestra publicidad no deseada (un ejemplo es como el que podemos ver en la imagen de la derecha) mientras que el spam es un correo electrónico no solicitado que se envía a un gran número de destinatarios con fines publicitarios o comerciales.

¿CÓMO EVITARLOS?

- Utilizar la protección contra sitios web peligrosos que ofrecen los navegadores más modernos.

- Asegurarse de que el software del sistema operativo, navegador y cliente de correo electrónico se encuentra cubierto por las actualizaciones más recientes.

RANDSOMEWARE

Restringe el acceso a su sistema y exige el pago de un rescate para eliminar la restricción.

Un ejemplo de un randsomeware es el WannaCry, para más información pincha AQUÍ

COMO EVITARLO

Asegúrese de que todo el software de su equipo está actualizado, incluyendo su sistema operativo, su navegador y cualquier complemento de barra de herramientas que utilice.

Asegúrese de que su software antivirus y su protección cortafuegos están actualizados.

COMO ELIMINARLO

El randsomeware se puede eliminar usando herramientas gratuitas de anti-ransomware como Crypt888

ROGUE

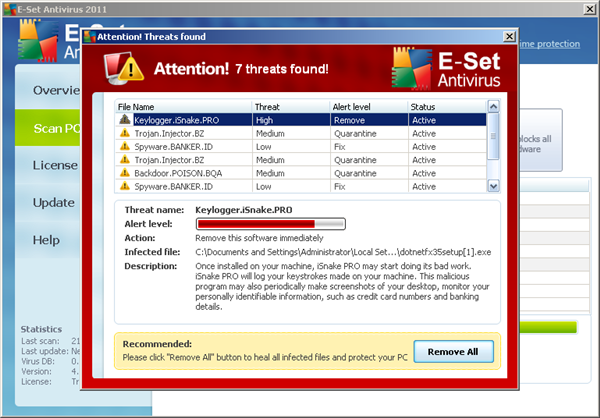

Es un tipo de programa informático cuya principal finalidad es la de hacer creer que una computadora está infectada por algún virus, induciendo a pagar una determinada suma de dinero para eliminarlo.

Un ejemplo clásico de rogue sería como se ve en la imagen:

COMO ELIMINAR

Para eliminarlo se debe desinstalar el falso antivirus y analizar nuestro ordenador con un antivirus nuestro.

ROOTKIT

Un rootkit es un programa diseñado para proporcionar a los hackers acceso administrativo a su equipo sin su conocimiento a través de productos comerciales de seguridad y extensiones de aplicaciones de terceros aparentemente seguras.

Un ejemplo de rootkit y uno de los primeros en aparecer fue el "he4hook", para más información pincha AQUÍ

COMO ELIMINARLO

El software antivirus es capaz de detectar rootkits y el comportamiento de estos. Cuando analiza en busca de rootkits, la mayoría de los programas suspenderán cualquier rootkit, pero por lo general la eliminación total de los rootkits se debe realizar manualmente.

PHISHING Y PHARMING

El phishing es un método usado para engañar y conseguir información personal, como contraseñas o datos de tarjetas de crédito. Lo hacen mediante el envío de correos electrónicos fraudulentos o dirigiéndole a un sitio web falso.

El pharming es semejante al phishing, con la diferencia de que se dirige a los usuarios a sitios web falsos, pero muy similares en apariencia, que instalarán software malicioso en el equipo del visitante o que registrarán los datos personales del usuario

COMO RECONOCER UN CASO DE PHISHING O PHARMING

- En el phishing normalmente recibes mensajes pidiendo que revele información personal, normalmente mediante correo electrónico o en un sitio web.

- En el pharming compruebe siempre la URL del sitio para asegurarse de que esté bien escrita. Segundo: asegúrese de que la URL haya cambiado a "https". La "s" es de "seguro", lo que significa que el sitio web es legítimo.

COMO EVITAR PHISHING

- No abra adjuntos de correos electrónicos no solicitados.

- No proporcione información confidencial a nadie por teléfono, en persona o a través del correo electrónico.

- Compruebe la URL del sitio (dirección web). En muchos casos de phishing, la dirección web puede parecer legítima, pero la URL puede estar mal escrita o el dominio puede ser diferente (.com cuando debería ser .gov).

COMO EVITAR PHARMING

- Compruebe la URL de los sitios que visite para asegurarse de que sea la correcta

- Utilice un proveedor de servicios de Internet de confianza y tenga cuidado con las páginas que visita

- Utilice un software de seguridad para asegurarse de que los sitios que visita son de confianza

HOAX Y JOKE

Un hoax es un mensaje con falsas alarmas de virus o de cualquier otro tipo de alerta o de cadena distribuida por correo electrónico, cuyo común denominador es pedirle a los usuarios que los distribuya a la mayor cantidad de personas posibles. Su único objetivo es engañar y/o molestar.

El joke es un programa que muestra en pantalla falsos mensajes que advierten de la realización de acciones destructivas en el ordenador o simulan dichas acciones. Su objetivo es crear algún efecto molesto o humorístico como una broma.

Para más información sobre los hoax, pincha AQUÍ e infórmate sobre un caso reciente.

Un ejemplo de joke sería como el de la imagen de la derecha.

COMO DESHACERNOS DE ELLOS

En el caso del joke, aunque su actividad llega a ser molesta, no producen realmente efectos dañinos así que lo mejor es simplemente cerrar las pestañas.

Si se recibe un hoax, no hay que hacer caso de sus advertencias e instrucciones: lo más aconsejable es borrarlo sin prestarle la más mínima atención y no reenviarlo a otras personas.